MD5 (technicky nazvaný Algoritmus MD5 Message-Digest) je kryptografická hashovací funkce, jejímž hlavním účelem je ověřit, zda byl soubor nezměněn. Místo potvrzení, že dvě sady dat jsou identické porovnáním nezpracovaných dat, to MD5 provede vytvořením kontrolního součtu pro obě sady a poté porovnáním kontrolních součtů k ověření, že jsou stejné. MD5 má určité nedostatky, takže není vhodný pro pokročilé šifrovací aplikace, ale je naprosto přijatelné jej používat pro standardní ověřování souborů.

Pomocí kontroly MD5 nebo generátoru MD5

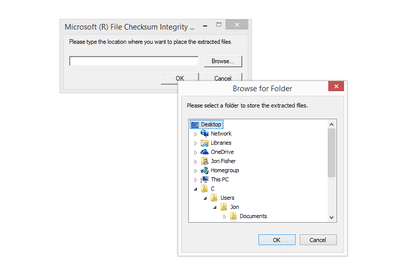

Microsoft File Checksum Integrity Verifier (FCIV) je jedna bezplatná kalkulačka, která dokáže generovat kontrolní součet MD5 ze skutečných souborů, nejen z textu. V našem článku o tom, jak ověřit integritu souborů ve Windows pomocí FCIV, se dozvíte, jak používat tento program příkazového řádku. Jeden snadný způsob, jak získat hash řetězce MD5 řetězců písmen, čísel a symbolů, je pomocí nástroje Miracle Salad MD5 Hash Generator. Spousta dalších existuje také, jako MD5 Hash Generator, PasswordsGenerator a OnlineMD5.

Když se použije stejný hash algoritmus, vytvoří se stejné výsledky. To znamená, že můžete použít jednu kalkulačku MD5 k získání kontrolního součtu MD5 konkrétního textu a poté použít úplně jinou kalkulačku MD5 k získání přesně stejných výsledků. To lze opakovat s každým nástrojem, který generuje kontrolní součet na základě hash funkce MD5.

Historie a zranitelná místa MD5

MD5 vynalezl Ronald Rivest, ale je to jen jeden z jeho tří algoritmů. První hashovací funkce, kterou vyvinul, byla MD2 v roce 1989, která byla vytvořena pro 8bitové počítače. Ačkoli se MD2 stále používá, není určen pro aplikace, které vyžadují vysokou úroveň zabezpečení, protože se ukázalo, že je zranitelný různými útoky. MD2 byl poté v roce 1990 nahrazen MD4. MD4 byl vyroben pro 32bitové stroje a byl mnohem rychlejší než MD2, ale také se ukázalo, že má slabé stránky a je nyní považován za zastaralý pracovní skupinou Internet Engineering Task Force. MD5 byl vydán v roce 1992 a byl také postaven pro 32bitové stroje. MD5 není tak rychlý jako MD4, ale je považován za bezpečnější než předchozí implementace MDx. Ačkoli je MD5 bezpečnější než MD2 a MD4, jako alternativa byly navrženy další kryptografické hashovací funkce, jako SHA-1, protože MD5 má také bezpečnostní chyby. Carnegie Mellon University Software Engineering Institute o MD5 říká:

Vývojáři softwaru, certifikační úřady, vlastníci webových stránek a uživatelé by se měli vyhnout používání algoritmu MD5 v jakékoli funkci. Jak ukázal předchozí výzkum, měl by být považován za kryptograficky rozbitý a nevhodný pro další použití.

V roce 2008 byl MD6 navržen pro Národní institut pro standardy a technologie jako alternativa k SHA-3. Více o tomto návrhu si můžete přečíst zde.

Více informací o MD5 Hash

Hodnoty hash MD5 mají délku 128 bitů a obvykle se zobrazují v jejich 32místném ekvivalentu hexadecimální hodnoty. To platí bez ohledu na to, jak velký nebo malý může být soubor nebo text. Zde je příklad:

- Prostý text: Tohle je zkouška.

- Hex hodnota: 120EA8A25E5D487BF68B5F7096440019

Když je přidán další text, hash se převede na zcela jinou hodnotu, ale se stejným počtem znaků:

- Prostý text: Toto je test, který má ukázat, jak nezáleží na délce textu.

- Hex hodnota: 6c16fcac44da359e1c3d81f19181735b

Ve skutečnosti má i řetězec s nulovými znaky hexadecimální hodnotu d41d8cd98f00b204e9800998ecf8427ea použití dokonce jen jednoho období činí tuto hodnotu: 5058f1af8388633f609cadb75a75dc9d. Následuje několik dalších příkladů:

| Kontrolní součet | Prostý text |

| bb692e73803524a80da783c63c966d3c | Lifewire je technologický web. |

| 64adbfc806c120ecf260f4b90378776a | …! … |

| 577894a14badf569482346d3eb5d1fbc | Bangladéš je jihoasijská země. |

| 42b293af7e0203db5f85b2a94326aa56 | 100 + 2 = 102 |

| 08206e04e240edb96b7b6066ee1087af | superkalifragilisticexpialidocious |

Kontrolní součty MD5 jsou vytvořeny jako nevratné, což znamená, že se nemůžete podívat na kontrolní součet a identifikovat původní zadaná data. Například i když A = 0cc175b9c0f1b6a831c399e269772661 a p = 83878c91171338902e0fe0fb97a8c47a, kombinovat dva dělat ap vytváří zcela odlišný a nesouvisející kontrolní součet: 62c428533830d84fd8bc77bf402512fc, které nelze od sebe oddělit, aby odhalilo kterékoli písmeno. S tím, co bylo řečeno, existuje spousta „dekódovačů“ MD5, které jsou inzerovány jako schopné dešifrovat hodnotu MD5. Co se však ve skutečnosti děje s decryptorem nebo „reverzním převodníkem MD5“, je to, že vytvářejí kontrolní součet spousty hodnot a poté vám umožní vyhledat kontrolní součet v jejich databázi a zjistit, zda mají shodu, která vám může ukázat původní data. MD5Decrypt a MD5 Decrypter jsou dva bezplatné online nástroje, které slouží jako zpětné vyhledávání MD5, ale fungují pouze pro běžná slova a fráze. Podívejte se, co je kontrolní součet? Další příklady kontrolního součtu MD5 a některé bezplatné způsoby generování hodnoty hash MD5 ze souborů. Více od Lifewire

-

Co je kontrolní součet?

-

Funkce kryptografického hašování

-

Jak ověřit integritu souborů ve Windows pomocí FCIV

-

Co je SHA-1 a jak se používá k ověření dat?

-

Co je soubor SFV?

-

Ověření kontrolního součtu MD5 souboru

-

Jak stáhnout a nainstalovat ověřovač integrity kontrolního součtu souboru (FCIV)

-

6 nejlepších bezplatných online antivirových skenerů roku 2021

-

Co je elektronický podpis?

-

Co je chráněný přístup Wi-Fi (WPA)?

-

Co je šifrování typu end-to-end?

-

Co je podpis viru?

-

WPA2 vs. WPA

-

Přehled bezdrátového chráněného přístupu 2 (WPA2)

-

Co je hexadecimální?

-

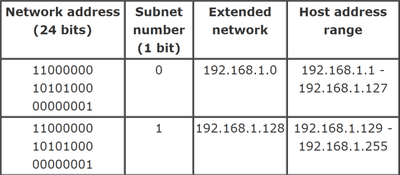

Výukový program pro IP: Maska podsítě a podsítě

Vaše práva na soukromí

Lifewire a naši partneři třetích stran používají soubory cookie a zpracovávají osobní údaje, jako jsou jedinečné identifikátory, na základě vašeho souhlasu s ukládáním a / nebo přístupem k informacím v zařízení, zobrazováním personalizovaných reklam a pro měření obsahu, přehled publika a vývoj produktů. Chcete-li změnit nebo odvolat váš výběr souhlasu pro Lifewire.com, včetně vašeho práva vznést námitku, kde je použit oprávněný zájem, klikněte níže. Nastavení můžete kdykoli aktualizovat pomocí odkazu „Ochrana osobních údajů v EU“ v dolní části jakékoli stránky. Tyto volby budou globálně signalizovány našim partnerům a nebudou mít vliv na data procházení. Seznam partnerů (prodejců)

My a naši partneři zpracováváme údaje pro:

Aktivně pro identifikaci skenujte vlastnosti zařízení. Používejte přesná geolokační data. Ukládejte a / nebo přistupujte k informacím na zařízení. Vyberte přizpůsobený obsah. Vytvořte si osobní profil obsahu. Měření výkonu reklamy. Vyberte základní reklamy. Vytvořte si přizpůsobený profil reklam. Vyberte přizpůsobené reklamy. Aplikujte průzkum trhu a získejte přehled o publiku. Měření výkonu obsahu. Vyvíjejte a vylepšujte produkty. Seznam partnerů (prodejců)